PKI… Ça veut dire quoi ?

L’ensemble des éléments techniques et organisationnels impliqués dans l’émission de certificats est généralement dénommé « PKI », pour Public Key Infrastructure. En français, on parle aussi d’ICP (Infrastructure à clef publique) ou d’IGC (Infrastructure de Gestion de Clefs). Ces termes sont synonymes.

Les acteurs de la PKI

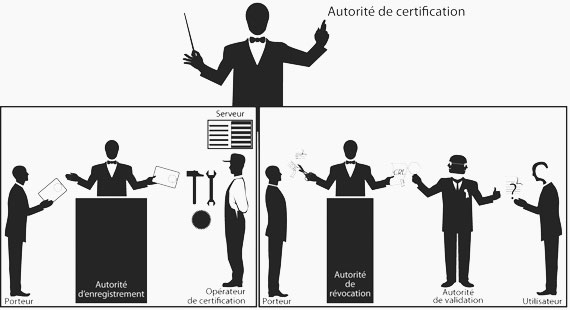

Un certificat a pour fonction de certifier l’identité de son porteur, et de lier cette identité à une clef publique. Le premier acteur à prendre en compte est donc le porteur du certificat.

Le certificat est destiné à garantir l’identité du porteur à une personne distincte de son porteur : ceux qui utilisent les certificats, par exemple pour vérifier les authentifications ou les signatures électroniques, sont appelés les utilisateurs de certificats.

Les autres acteurs de la certification sont ce que l’on appelle les Prestataires de Services de Certification Électronique (PSCE). Ils se divisent en de nombreuses catégories que nous allons décrire ci-dessous :

- L’Autorité de Certification (AC) est une entité morale qui a pour rôle la définition des règles qui régissent le cycle de vie des certificats, et l’application de ces règles. L’AC fixe les règles par écrit sous la forme d’un document public, appelé la Politique de Certification (PC). Ce document l’engage, ainsi que les porteurs et les utilisateurs de certificats et l’ensemble des acteurs de la chaîne.

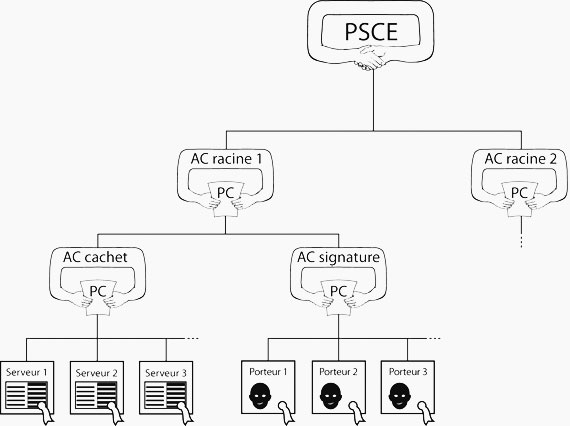

Un PSCE peut comporter une ou plusieurs AC. Ces AC peuvent être organisées de manière hiérarchique, chacune certifiant l’AC de niveau inférieur, ou exister en parallèle, sans lien entre elles. Une AC correspond à une « famille de certificats ». Tous les certificats de la même famille, émis par la même AC, sont émis en respectant les mêmes règles, qui sont édictées dans la Politique de Certification de l’AC.

- L’Autorité d’Enregistrement (AE) est une entité qui procède à la vérification de l’identité du porteur en vue de lui remettre un certificat. Cette opération est parfois appelée « enrôlement ». L’AE doit respecter les termes de la Politique de Certification en termes de pièces à vérifier, de conservation des documents, de procédure de contrôle et de délivrance (rencontre en face-à-face éventuelle avec le futur porteur…).

- L’Opérateur de Certification (OC) est l’entité chargée de l’exploitation de l’infrastructure technique de délivrance de certificats.

- L’Autorité de Validation (AV) peut être interrogée par l’utilisateur de certificat qui souhaite vérifier la validité d’un certificat.

- L’Autorité de Révocation (AR) peut être saisie par le porteur de certificat ou son responsable (par exemple l’entreprise à laquelle il appartient) pour inscrire le certificat dans la Liste des Certificats Révoqués.

Ainsi, comme illustré dans la figure ci-dessous, sous le contrôle de l’Autorité de Certification, l’Autorité d’Enregistrement délivre les certificats aux porteurs en s’appuyant sur l’infrastructure exploitée par l’Opérateur de Certification. La révocation du certificat se fait auprès de l’Autorité de Révocation, qui s’appuie également sur l’infrastructure technique. L’utilisateur de certificat doit accorder sa confiance à l’Autorité de Certification, et peut vérifier la validité du certificat du porteur auprès de l’Autorité de Validation.

La chaîne de la confiance

Un certificat est émis par une Autorité de Certification (AC), qui est elle-même authentifiée par son certificat. Le certificat de l’AC a été émis par une AC de niveau supérieur, et ainsi de suite, jusqu’à une AC « racine » qui s’est auto-certifiée.

Pour vérifier la validité d’un certificat, il importe de vérifier qu’il a été émis par une chaîne de certificats digne de confiance, c’est-à-dire que la racine de cette chaîne est référencée publiquement en vertu d’un audit officiel de ses bonnes pratiques.

Les accréditations

Plusieurs référentiels permettent d’identifier les AC dignes de confiance : au niveau français, le RGS (Référentiel Général de Sécurité) fait foi ; au niveau européen, c’est la Trusted List qui permet de séparer le bon grain de l’ivraie.

Les Prestataires de Services de Certification Électronique font l’objet chaque année d’audits extrêmement poussés destinés à garantir la fiabilité de leurs prestations. Ainsi, chaque citoyen et chaque entreprise put se fier aux PSCE, entreprises privées, sur la base d’une qualification délivrée par les pouvoirs publics. C’est la pierre angulaire de la confiance dans l’économie numérique !

Pour trouver les PSCE référencés, vous pouvez vous rendre :

- sur le site de LSTI

- sur le site européen de la Trusted List