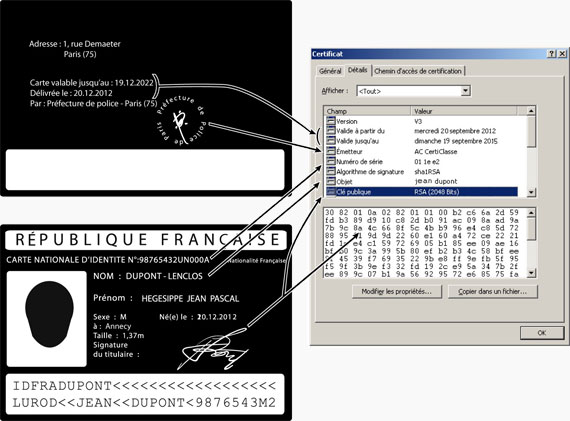

Le certificat, une carte d’identité numérique

De même que la carte d’identité permet à un tiers, dans un contexte d’échange physique, de vérifier notre identité et notre signature, le rôle du certificat est de permettre, dans un contexte d’échange dématérialisé, la vérification de notre identité.

Faisons un parallèle entre le contenu du certificat et celui d’une carte d’identité. Au dos de la carte, on trouve :

- la date d’émission et la date limite de validité, qui correspondent aux dates de validité du certificat ;

- la désignation, le tampon et la signature de l’entité qui a procédé à l’émission du titre, à mettre en parallèle avec le Prestataire de Services de Certification Électronique (PSCE) qui a délivré le certificat apparaissant dans le champ « délivré par ».

Au recto de la carte, trois informations sont intéressantes :

- le nom et le prénom du porteur, figurent sur le certificat dans le champ « objet » ;

- le numéro de carte d’identité renvoie au numéro de série du certificat, qui est unique au sein de la « famille de certificats » délivrée par le PSCE ;

- la signature manuscrite figurant sur la carte d’identité constitue un équivalent fonctionnel de la « clef publique » du porteur, qui permet de vérifier les signatures électroniques.

Le certificat, un objet technique

Le terme « certificat » recouvre une réalité technique multiple. En effet, sous ce terme se cachent les éléments suivants :

- La clef privée du porteur du certificat, qui constitue son secret, et qui lui sert à effectuer les opérations qu’il est le seul à pouvoir réaliser : s’authentifier, signer, déchiffrer des données confidentielles.

- Le support de cette clef privée, en général, pour un certificat de personne physique, il s’agit d’une clef cryptographique USB ou une carte à puce, mais pour un serveur, il peut s’agir d’un matériel cryptographique appelé « HSM » pour Hardware Security Module : ce support sert à garantir que la clef privée ne puisse être copiée et qu’elle demeure sous le contrôle exclusif de son porteur. Avec ce support, il ne faut pas oublier le logiciel servant à y faire appel, qui doit être installé sur le poste du porteur du certificat.

- Le certificat lui-même, qui est un fichier constitué d’un ensemble d’informations sur le porteur, dont son identité, et de sa clef publique servant à faire les opérations inverses de la clef privée, liées entre elles de manière infalsifiable par un scellement apposé par le Prestataire de Services de Certification qui a émis le certificat. Le certificat sera joint à toute demande d’authentification ou à toute signature électronique pour permettre sa vérification par le correspondant.

Certificats de personnes et certificats de serveurs

Un certificat peut être délivré à une personne physique, à une personne morale ou à un serveur purement technique. Les cas d’usage qui en découlent sont évidemment différents, ainsi que la valeur juridique des opérations réalisées grâce à l’usage de ces certificats. Voyons ci-dessous quelques exemples.

Les usages du certificat

Un certificat de personne physique a trois usages majeurs :

- l’authentification forte de la personne, par exemple pour accéder à des services dématérialisés ;

- la signature électronique, par exemple pour la réponse aux marchés publics ou pour la signature de mails ;

- l’échange de documents confidentiels chiffrés.

Une personne morale emploiera son certificat dans les cas suivants :

- réaliser des « cachets » pour prouver l’intégrité et la provenance d’un document ;

- émettre d’autres éléments techniques nécessitant un scellement, comme un jeton d’horodatage, un certificat ou une liste de révocation…

Un serveur dispose souvent d’un certificat pour :

- établir une session sécurisée avec des utilisateurs ou d’autres serveurs (certificat SSL ou IPSEC) ;

- recevoir des données confidentielles ;

- apposer des cachets purement techniques (preuves de traçabilité)…

Les différents niveaux de sécurité

Le Référentiel Général de Sécurité (RGS) définit trois niveaux de certificats allant de « une étoile » (*) à « trois étoiles » (***). Ces niveaux de sécurité correspondent à la confiance que l’on peut avoir en l’identité de la personne (ou du serveur) indiquée dans le certificat, et en le fait que le certificat soit bien sous son contrôle exclusif.

Ainsi, les certificats e niveaux (**) et (***) sont délivrés exclusivement sur des supports physiques (clefs cryptographiques USB ou cartes à puce) et avec un contrôle en face à face du porteur du certificat, avec présentation de ses papiers d’identité originaux.

C’est grâce à ces procédures contraignantes que le parallèle entre l’identité d’État-civil et l’identité numérique peut être fait et que les documents numériques prennent une valeur équivalente à celle du papier !

Où acheter un certificat ?

Un certificat s’acquiert auprès d’un Prestataire de Services de Certification Électronique (PSCE), aussi appelé Autorité de Certification. Les PSCE qualifiés sont référencés :

- sur le site de LSTI

- sur le site européen de la Trusted List

Le site de chaque PSCE vous indiquera les pièces à fournir pour constituer le dossier de demande, la procédure d’obtention, les délais d’obtention ainsi que le prix correspondant.